Security Center から Risk の警告が届きましたのでルーティンワークとして対応していきます。 その過程の備忘録です。

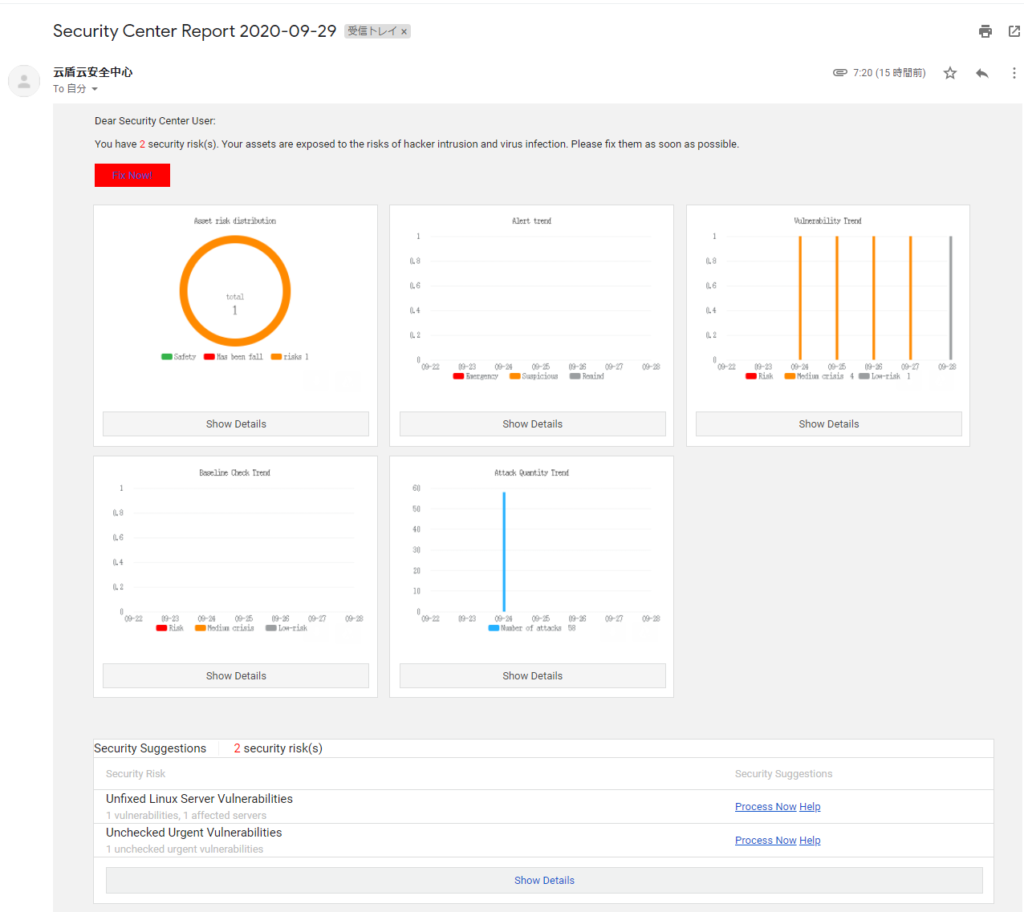

Risk の発生は毎日E-Mail で届くレポートでわかります。 そういえば、何時からか メールのSubject が “云盾云安全中心” と中国語になったんですよね。 Google 翻訳で日本語に訳すと クラウドシールドクラウドセキュリティセンター とのこと。 英語にすると Cloud Shield Cloud Security Center とのこと。 “云” がクラウドを示しますし、あとは安全とか中心とかは漢字文化がある日本人からすると馴染みやすい感じです。

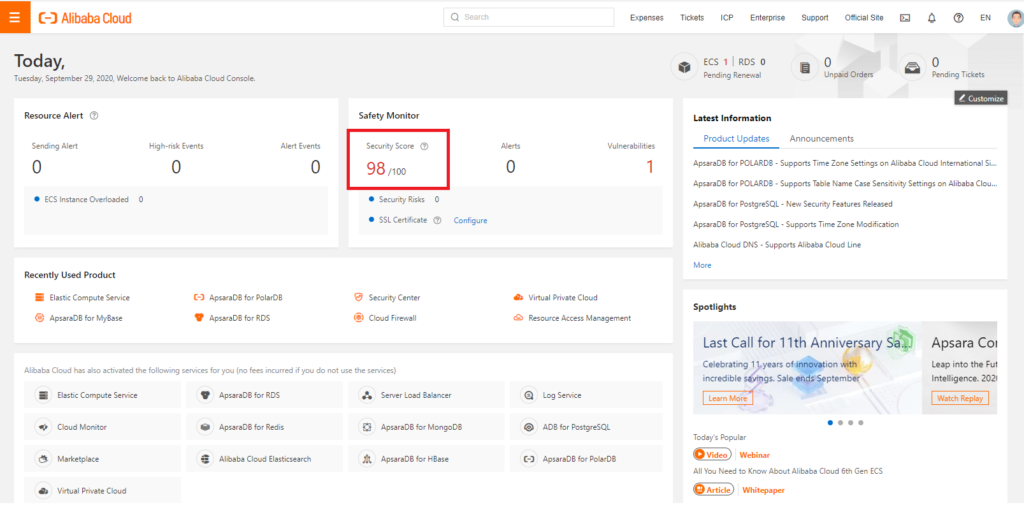

それでは実際の対処を行うために Alibaba Cloud のコンソールにログインします。 トップページのダッシュボードでも Security Score が 98 と 100 点満点ではないことがわかります。 ”98″ の数字がリンクとなっているのでクリックして Security Center の管理画面に移動します。

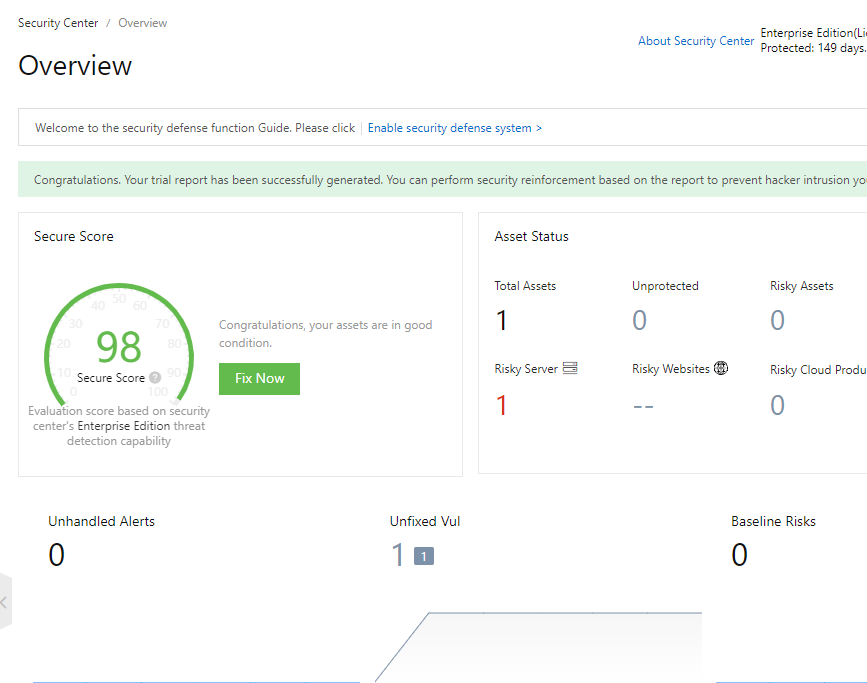

Score は”98″ ですが、色が緑色なので差し迫る脅威やリスクは存在しないことがわかります。 “Fix Now” からリスクの内容を確認し、対処を進めます。

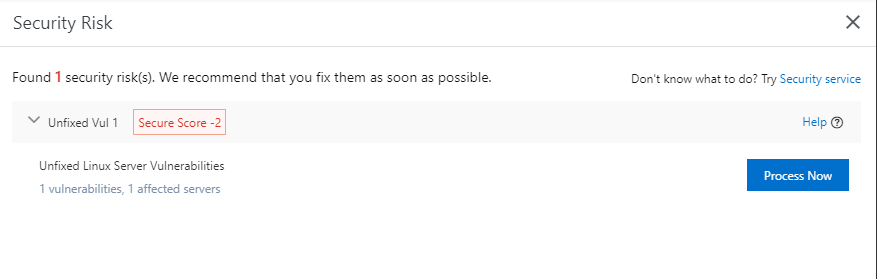

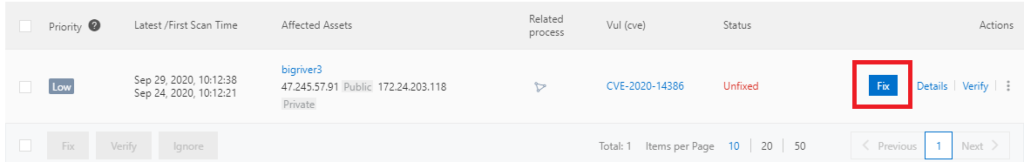

Unfixed Vulnerability ということで未対処の脆弱性があるようです。 対象は Linux Server です。 “Process Now”をクリックします。

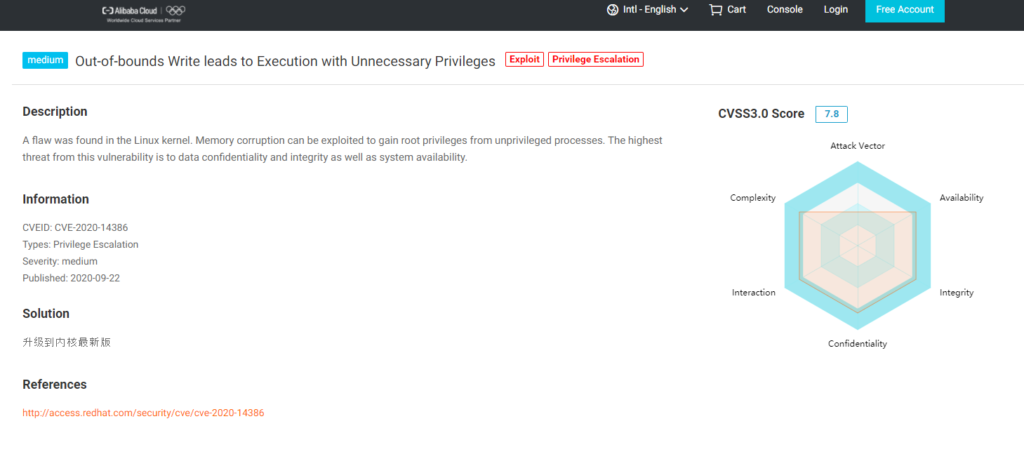

CVEID はCVE-2020-14386 です。 Kernel に Memory corruption の脆弱性があり 非特権ユーザが特権を不正に取得できるとのこと。

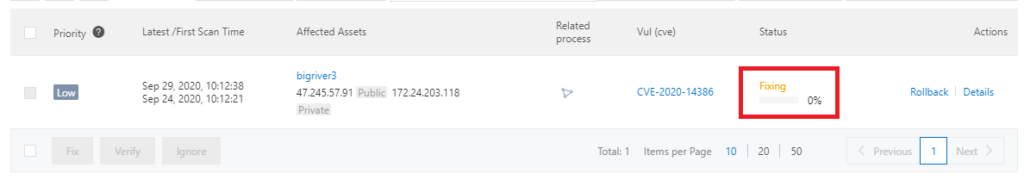

“Fix” をクリックし、対処します。

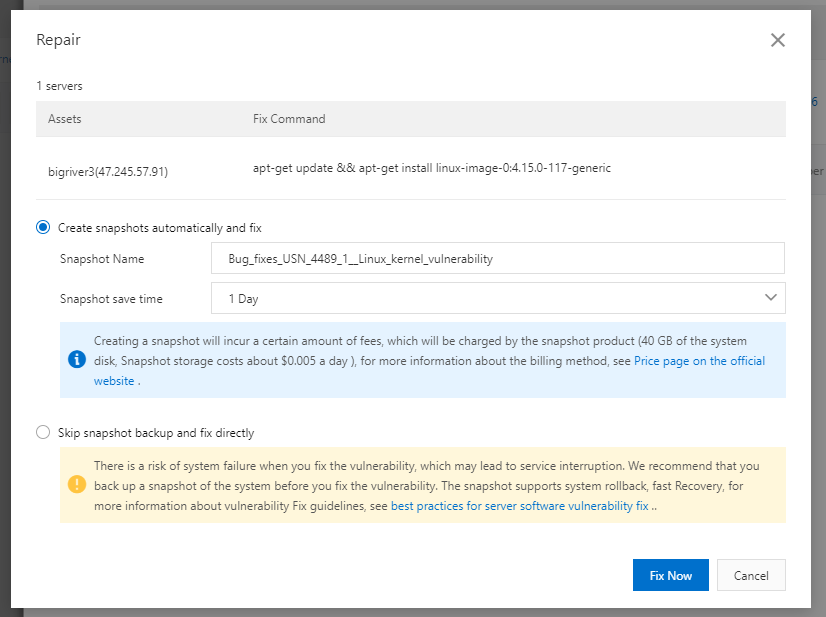

対処の前のスナップショットバックアップの構成を確認し “Fix Now” をクリックします。

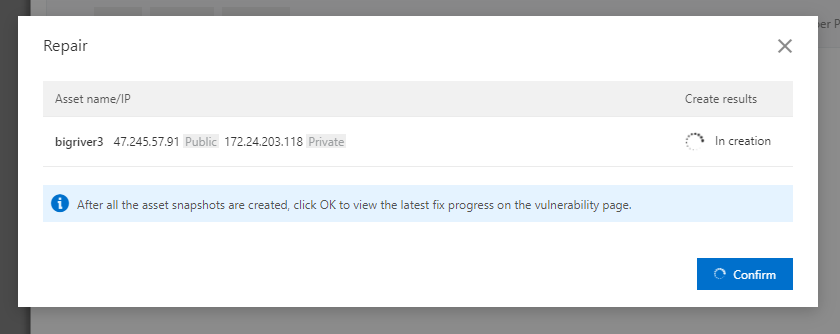

1-2分、スナップショットが完了するのを待ちます。 完了後、”Confirm”から進めます。

あとは完了まで待ちます。 ただ、ちょっと前の記事ではこのSecurity Center によるパッチ適用が成功しなかったのですよね。今回はどうなるか。 Kernel Update で失敗するとシステムが起動しない危険性もあります。

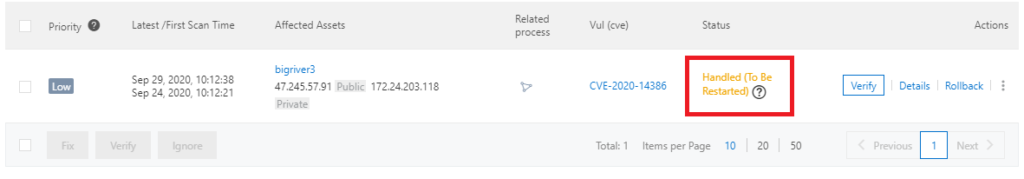

”Handled (To Be Restarted)” とのことで失敗したようです。 きちんと調べていませんが Ubuntu の Package Manager にうまく対応できていないのかな??

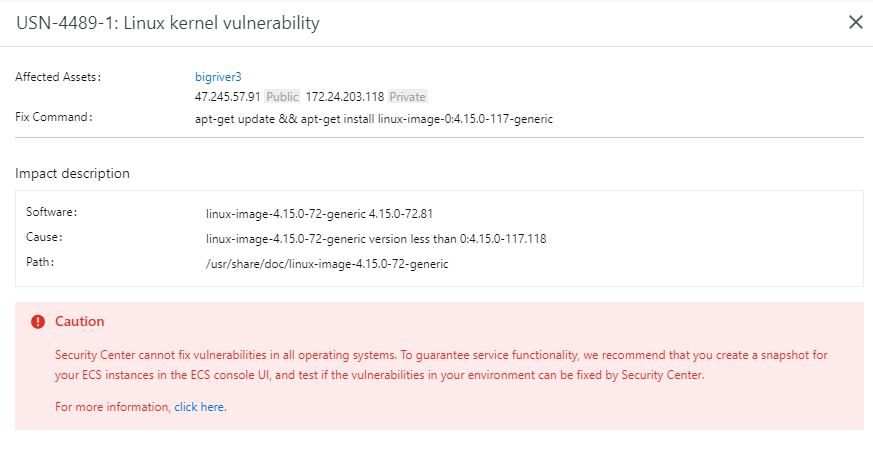

とりあえず、手動でUbuntu を最新化します。 Security Center からは 4.15.0-117.118 より古い Kernel が NG とのこと。

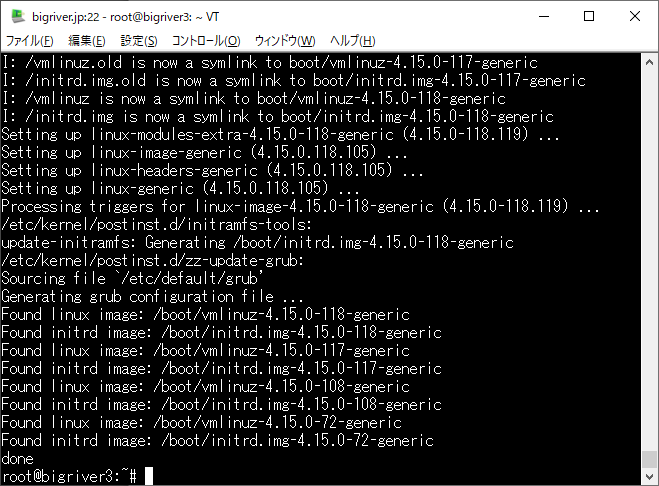

Kernel を更新します。 4.15.0.118 まで更新します。

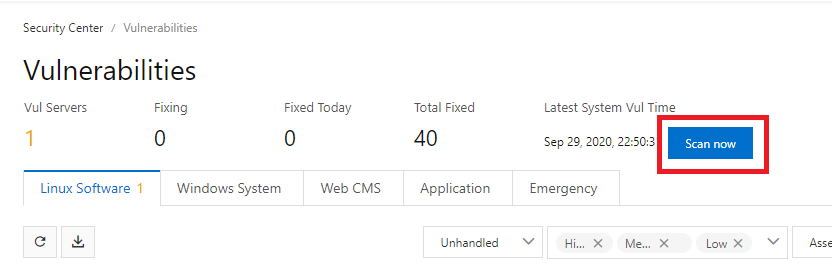

“Scan now” をクリックします。

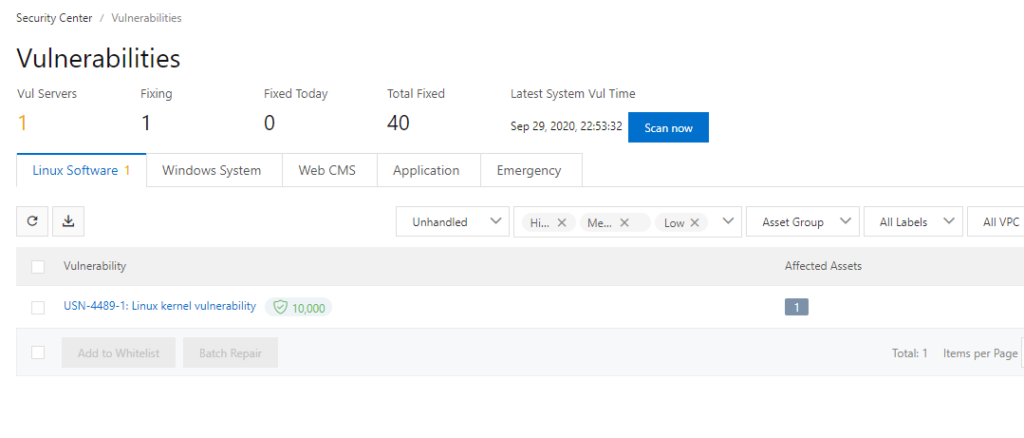

しかし、脆弱性は1件残ったままです。 Kernel なので OS 再起動が必要なのか。

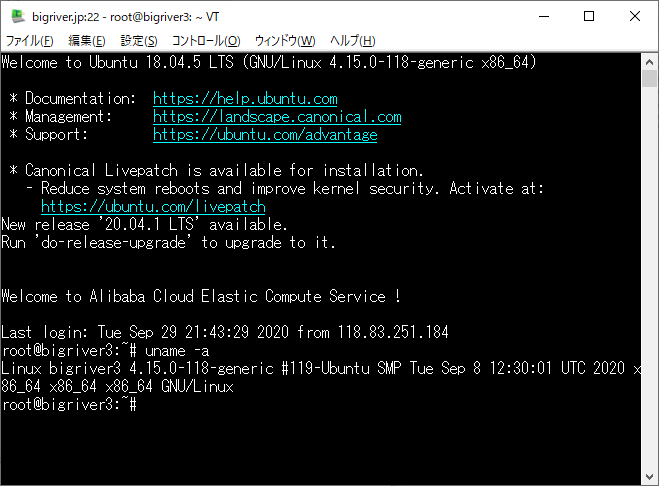

システムを再起動します。 再起動前のキャプチャの取得は忘れてしまったのですが、目視では4.15.0-72 と古いままでした。 再起動後は 118 に更新されたことが確認出来ました。

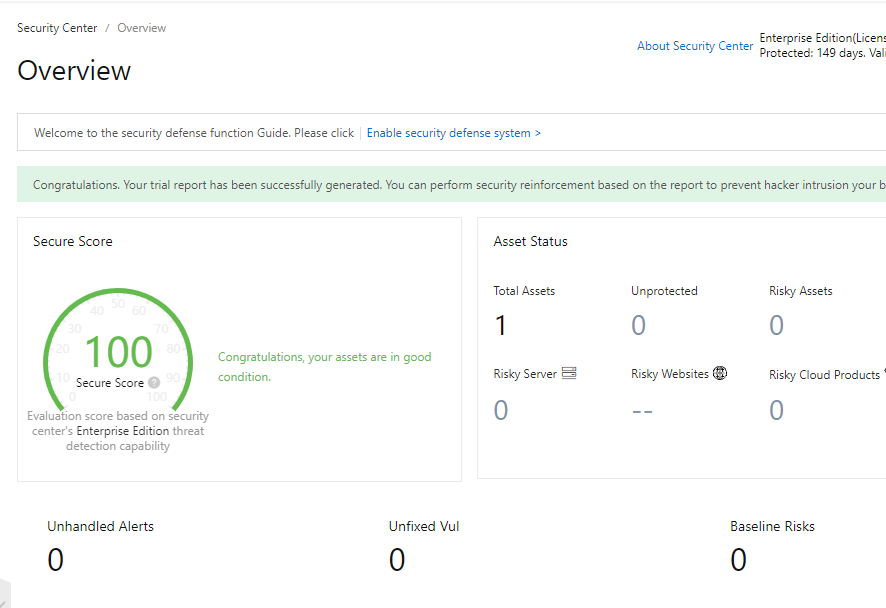

もう一度、Security Center から “Scan Now” を実行します。 最終的に No Risk な状態になりました。 これで対処は完了です。

以上